Chủ đề

Tìm câu trả lời trong các chủ đềTin tức

Các tin tức & thông báoComodo/Sectigo: Lỗi Root certificate has expired

Chi tiết bản cập nhật https://support.sectigo.com/Com_KnowledgeDetailPag...

Bản root này đã được hãng thay thế và cập nhật trên các máy chủ hiện nay, hiện nay không còn sử dụng và nó đã được cập nhật trên các hệ thống máy chủ /máy khách/ trình duyệt hiện tại và website có thể sử dụng mà không gặp bất cứ vấn đề gì trên các thiết bị hiện nay.

Trong hầu hết trường hợp, người dùng không cần thực hiện bất cứ thay đổi gì và không ảnh hưởng gì cả.

Tuy nhiên, trong 1 vài trường hợp liên quan đến các hệ thống máy chủ cũ, các hệ thống truy cập qua API có thể bị ảnh hưởng, khách hàng có thể cấu hình bỏ qua vấn đề này trong mã nguồn của ứng dụng

Đây là một tình huống vô lý và ngoài sự kiểm soát của chúng tôi. Chúng tôi rất xin lỗi vì điều này, chúng tôi đã trao đổi với Sectigo nhiều lần về việc này và họ đều đảm bảo không ảnh hưởng và chúng tôi cũng đã kiểm tra thử trên các hệ thống và trình duyệt mà chúng tôi có.

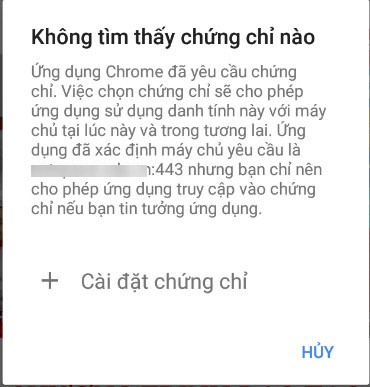

Phải làm gì khi gặp vấn đề này?

Cập nhật lại bản Root bundle trên máy chủ

Truy cập chi tiết đơn hàng -> Chọn Cấp lại SSL -> Sử dụng CSR hiện tại -> Kiểm tra CSR -> Chọn 1 email để xác thực -> Kết thúc

Đợi vài phút để hệ thống ban hành SSL mới.

Sau khi có mã SSL mới, vui lòng cập nhật trong mục ROOT Bundle trên máy chủ, sau đó restart lại webservice để có hiệu lực

Bạn cũng cần cập nhật OpenSSL lên phiên bản 1.1.1 hoặc lớn hơn

Trên CentOS

yum update yum install make gcc perl pcre-devel zlib-develCài đặt WGETyum install wgetTải về bản mới nhất của OPENSSLcd /usr/local/src wget https://www.openssl.org/source/openssl-1.1.1f.tar.gzSau đó, giản nén tập tin tải vềtar -zxf openssl-1.1.1f.tar.gz && cd openssl-1.1.1fChạy lệnh để cấu hình./config --prefix=/usr --openssldir=/etc/ssl --libdir=lib no-shared zlib-dynamicBắt đầu biên dịchmake make testSau đó, cài đặt OpenSSLmake installNếu không xảy ra lỗi, chạy lệnhexport LD_LIBRARY_PATH=/usr/local/lib:/usr/local/lib64 echo "export LD_LIBRARY_PATH=/usr/local/lib:/usr/local/lib64" >> ~/.bashrcKiểm tra phiên bản OpenSSLopenssl version

Trên Ubuntu

Mở terminal Ctrl+Alt+t

Tải bản OpenSSL mới nhất

wget https://www.openssl.org/source/openssl-1.1.1f.tar.gztar -zxf openssl-1.1.1f.tar.gz && cd openssl-1.1.1fSử dụng lệnh

./config makeCó thể cần dùng lệnh: sudo apt install make gcc

Chạy lệnh kiểm tra

make testsudo mv /usr/bin/openssl ~/tmpSử dụng lệnh cài đặt

sudo make installTạo liên kết tới thư viện

sudo ln -s /usr/local/bin/openssl /usr/bin/opensslSử dụng lệnh

sudo ldconfigKiểm tra phiên bản OpenSSL

openssl versionKết quả trả về là OpenSSL 1.1.1 11 Sep 2018

Cập nhật Root Bundle trên máy chủ [Tùy chọn]

Tải về tập tin root bundlehttps://crt.sh/?d=1282303295 https://crt.sh/?d=2545965608Sau đó tải lên thư mục CENTOS OS/etc/pki/ca-trust/source/anchors/chạy lệnhyum install ca-certificates update-ca-trust enable update-ca-trust extractUbuntu/usr/local/share/ca-certificates/Chạy lệnhupdate-ca-certificates update-ca-certificates --fresh

Cập nhật php-curl

Bạn cần reinstall gói php-curl để php hoạt động

Nếu lỗi không được khắc phục, vui lòng liên hệ nhân viên hỗ trợ.